Jak vypadá typický kybernetický zločinec a jaké jsou jeho cíle?

Rozdělil bych je do tří hlavních kategorií. Tu první tvoří malé skupiny i jednotlivci, kteří jsou motivováni výhradně penězi a řeší, jak by se k nim mohli dostat ideálně co nejrychleji a za vyvinutí co nejmenšího úsilí.

O stupeň výše z hlediska sofistikovanosti stojí organizované mafie, které jsou sice také motivovány penězi, ale kromě přímých metod se zabývají také krádežemi informací, jež následně prodávají na černém trhu.

Úplně nejvýše pak stojí skupiny řízené nebo přinejmenším tolerované na státní úrovni, jež se obvykle zaměřují na strategické informace, byť i zde existují výjimky.

Například?

Třeba Severní Korea, na kterou je uvaleno tolik ekonomických sankcí, že si tímto způsobem přilepšuje finančně. Její hackeři napadají systémy centrálních bank, ale také třeba tržiště s kryptoměnami, protože jim došlo, že si je sice mohou natěžit, ale mnohem rychlejší bude, když je prostě ukradnou.

Nicméně, běžní spotřebitelé nebo firmy by se statisticky vzato měli obávat zejména zločinců z té první kategorie, kteří stojí za drtivou většinou kybernetických útoků po celém světě.

Jaké metody útoků jsou aktuálně v oblibě?

Převažující metodou napadení i nadále zůstává phishing, tedy zaslání podvodné e-mailové zprávy, která obsahuje nakažený soubor nebo odkaz. To je však pouze první krok útoku, kterým se útočník dostane do vašeho systému, a my poslední dobou vnímáme posun v tom, co útočníci dělají poté, co jsou uvnitř.

Zatímco ještě nedávno mezi hrozbami dominoval vyděračský ransomware, který vám zašifruje disk a chce po vás výkupné za to, že vám ta data zase rozšifruje, nyní se útočníci čím dál více zaměřují na krádeže přihlašovacích údajů. Ransomware sice v žádném případě není mrtvý, ale ten posun preferencí je výrazný.

Co to značí? Rostoucí sofistikovanost?

Útočníci si postupem času uvědomili, že získání přístupu do napadeného systému skýtá mnohem více příležitostí k výdělku než prosté a mnohdy náhodné zašifrování jediného počítače. Představte si – a toto je reálný příklad z praxe –, že útočník získá uživatelské jméno a heslo administrátora.

Najednou se stane v podstatě všemocným, může odebrat práva ostatním administrátorům, odstavit bezpečnostní opatření, nahrát do celého systému libovolný malware, smazat zálohy, zašifrovat databáze… a potom si říct o výkupné, které bude mnohem vyšší, než kdyby napadl jediný stroj.

Této situaci bohužel nepomáhá ani to, že mnoho firem má sice „správně“ zajištěnou ochranu koncových bodů, ovšem servery, kde se nacházejí všechny kritické aplikace a data, už chráněné nejsou. To z nich samozřejmě činí nesmírně lákavé cíle.

Dalším negativním faktorem je, že si běžní útočníci začínají osvojovat pokročilé metody útoků a učí se od svých větších „kolegů“, takže skutečně můžeme hovořit o celkovém nárůstu sofistikovanosti kybernetické kriminality.

Mění se také preference, co se týče cílení útoků?

Phishing je ze své podstaty plošná, oportunistická metoda útoku, kdy útočník rozhodí sítě, pošle nakažené e-maily na co největší počet adres a čeká, kdo se chytí. Na druhou stranu však vnímáme nárůst poměrně strašidelného trendu, kdy útočníci využívají úspěšné průniky do systémů malých firem k následným útokům na větší organizace, případně cíleně útočí na distribuční uzly.

V zásadě jde o stejný princip jako u toho, co jsem popsal před chvílí – podobně jako přes jeden napadený počítač proniknete k dalším koncovým zařízením a serverům, tak se přes jednu firmu dostanete do celého jejího dodavatelského řetězce. A pokud navíc jde o softwarovou firmu, přes ni můžete začít plošně distribuovat svůj malware, aniž o tom ví, jak se stalo před dvěma lety na Ukrajině.

Myslíte kauzu NotPetya?

Přesně tak, NotPetya je bohužel skvělým příkladem toho, jak destruktivní mohou podobné útoky být, ale především ilustruje princip, na kterém stojí. Útočníci tehdy pronikli do systému jednoho z ukrajinských poskytovatelů účetního softwaru a skryli svůj kód do chystané aktualizace, kterou si poté stáhli zákazníci včetně ukrajinských poboček velkých globálních korporací. Dosah tohoto útoku pomohla výrazně zvýšit i skutečnost, že v případě, že děláte byznys na Ukrajině, máte povinnost používat lokální účetní software.

A od té chvíle je tento trend na vzestupu?

Bohužel ano. Útočníci si v rostoucí míře uvědomují, že pokud se jim podaří napadnout nějaký ústřední bod, jako je právě výrobce softwaru, ale také například poskytovatel řízených služeb, výrazně jim to usnadní rozšíření malwaru na co největší počet zařízení. A to je velmi špatná zpráva vzhledem k tomu, jak dochází k čím dál většímu propojování systémů napříč organizacemi.

Na jednu stranu to přináší nesporné výhody z hlediska byznysu, ale na druhou stranu to vytváří ideální podmínky pro šíření útoků, pokud někdo zanedbá bezpečnost. Takto propojené organizace si musejí uvědomit, že nenesou zodpovědnost pouze za své vlastní bezpečí, ale také za bezpečí svých dodavatelů, partnerů nebo zákazníků.

Předtím jste zmínil také útoky přes malé firmy...

To je trend, který s tím částečně souvisí. Nesmíme zapomínat, že i kybernetický zločinec uvažuje ekonomicky, chce maximalizovat svůj zisk a hledá cesty nejmenšího odporu. Malé organizace zpravidla nemají prostředky na robustní zabezpečení, což z nich činí nejen skvělé cíle, ale také skvělé prostředky k napadení větších firem.

Opět vám dám příklad z praxe, kdy měl útočník spadeno na velkého dodavatele obranných systémů. Problém byl v tom, že taková organizace si může dovolit prvotřídní zabezpečení a přímý útok byl příliš nákladný a pravděpodobnost úspěchu příliš nízká.

Takže to vzal oklikou?

Přesně tak, zaútočil přes nehtové studio, do kterého chodily asistentky ředitelů tohoto dodavatele. Naboural se do jeho účetního systému přes neaktualizovaný PHP modul, našel konkrétní fakturu pro cílovou společnost, vložil do ní svůj kód a pak už jen počkal, než ji studio na konci měsíce odešle.

Mimochodem, tohle dávám jako příklad každému, kdo mi řekne, že má malou firmu, která přece nikoho nezajímá. Není to pravda, nikdo není příliš malý a občas je malá společnost dokonce přesně to, co útočník potřebuje. Obecně řečeno, pokud má vaše firma jediné zařízení připojené k internetu, nemáte nárok tvrdit, že se vás otázka IT bezpečnosti netýká.

Je těžké firmy o této skutečnosti přesvědčit?

Jak které. Velmi záleží na tom, čím se daná firma zabývá a nakolik je závislá na funkčním IT. Pokud máte třeba pizzerii, tak vás napadený a zašifrovaný počítač nebude v první chvíli příliš trápit – trouba pořád peče, telefon pořád zvoní.

Na druhou stranu, pokud si na tom počítači vedete například účetnictví, na konci roku budete mít velký problém. Tohle je však dost extrémní případ a většina organizací je na svém IT závislá podstatně více.

Existuje nějaký osvědčený způsob, jak může partner přesvědčit zákazníka, aby investoval do zabezpečení?

Vlastně jde přesně o to, co jsem teď zmínil – závislost na funkčním IT. Pokud se vás zákazník zeptá, proč by měl investovat do bezpečnosti, otočte tu otázku a zeptejte se ho, jak dlouho přežije, pokud nebude schopný komunikovat se svými klienty, přijímat objednávky nebo vystavovat faktury.

Zeptejte se ho, jaký dopad bude mít výpadek IT na jeho byznys, pokud potrvá den, týden, dva týdny, měsíc. Zeptejte se ho, na kolik by ho případně přišla výměna zašifrovaných úložišť a obnova vyřazených systémů.

Z byznysového hlediska plní bezpečnostní řešení stejnou úlohu jako například pojištění proti požáru. Ano, musíte investovat nějaké peníze, ale děláte to proto, abyste v případě napadení nepřišli o mnohonásobně vyšší částku.

Zůstaňme ještě chvíli u partnerů. V čem vidíte jejich úlohu, pomineme-li samotný prodej koncovým zákazníkům?

Nejprve mi dovolte říct, že si našich partnerů nesmírně vážíme právě proto, že kromě prodeje plní další velmi zásadní role. Z mého pohledu je jejich největším přínosem šíření osvěty – pokud my jako Sophos máme něco na srdci, naše partnerská síť toto poselství zesílí a rozšíří do celého světa.

Další nezastupitelnou rolí partnerů je pak budování důvěry a sbližování Sophosu a koncových zákazníků. Součástí mé práce je jezdit po světě přednášet na konferencích a často si všímám, že pokud setkání organizuje místní partner, zákazníci jsou uvolněnější a ochotnější naslouchat. Takto se projevuje úspěšná lokální spolupráce.

Znamená to, že šíření osvěty by mělo ležet především na bedrech partnerů?

Pokud něco skutečně leží na bedrech partnerů, tak je to nesmírná zodpovědnost. Když jsem předtím hovořil o tom, že každá firma zodpovídá nejen za své bezpečí, ale také za bezpečí svých klientů, tak pro partnery bezpečnostních vendorů to platí desetinásobně, zejména pokud mají svůj byznys postavený na modelu poskytování řízených služeb.

Co se týče osvěty, tak jsem naopak přesvědčený, že tuto úlohu bychom měli plnit úplně všichni včetně široké veřejnosti. Každá organizace by podle nás měla pěstovat něco, čemu říkáme bezpečnostní kultura, což znamená, že počet členů bezpečnostního týmu by se měl v ideálním případě rovnat celkovému počtu zaměstnanců.

Jak na to?

Často se stává, že firma udělá jednorázové bezpečnostní školení, a když potom někdo udělá chybu, dostane vynadáno, případně rovnou výpověď, ale jinak se nic nezmění. To není správný přístup. Zaměstnanci by měli být nejen poučení o tom, jak poznají bezpečnostní hrozby, ale také motivovaní k tomu, aby je hlásili svému IT oddělení a varovali před nimi ostatní kolegy. Chybu může dříve či později udělat kdokoliv z nás, ale čím více lidí se bude mít na pozoru, tím vyšší bude pravděpodobnost, že se zabrání šíření nákazy.

To téměř zní, jako byste hovořil o očkování.

A víte, že jsem před okamžikem přemýšlel, jestli to celé nemám nazvat kolektivní imunitou? Ten princip je opravdu stejný, takže ano, čím více lidí bude „naočkováno“ osvětou, čím vyšší bude povědomí o IT bezpečnosti, tím spíše se podaří podchytit incidenty už v zárodku a předejít větším škodám.

Je toto „očkování“ parketou pro partnery?

Rozhodně ano, partner může být velkým přínosem, pokud dokáže zákazníkovi poradit s celkovým nastavením interních pravidel a zavedením bezpečnostní kultury. Takové konzultace představují cennou přidanou hodnotu, kterou mohou partneři poskytovat nad rámec svých běžných služeb.

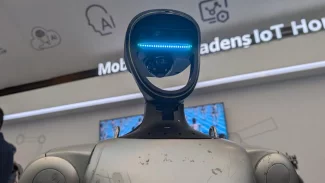

Pojďme se na závěr podívat do blízké budoucnosti. Máte obavy z nástupu internetu věcí?

Mám i nemám. IoT bezpochyby přináší témata, jež budou vyžadovat nové postupy ze strany bezpečnostních týmů, a pokud bych to měl shrnout do jedné věty, tak nemám strach z chytré ledničky s Wi-Fi připojením, ale kdyby měla 5G modem, tak bych se měl na pozoru.

V čem tkví rozdíl?

Pokud jsou zařízení nebo spotřebiče připojené k vaší síti, můžete sledovat, jak se chovají, co dělají a s kým komunikují. Pokud jsou ovšem připojené k mobilní síti, tak se rázem ocitnou mimo vaši kontrolu a vy to musíte vzít v potaz z bezpečnostního hlediska.

Ve fyzické rovině všichni chápeme, proč existují uzavřené firemní prostory, kam mají přístup pouze zaměstnanci, a proč tam nemůže přijít někdo zvenčí. Teď si představte, že v těchto prostorech, uvnitř všech bezpečnostních perimetrů, stojí například automat s nápoji, který je připojený k mobilní síti, a tím pádem disponuje přímým komunikačním kanálem ven.

Neříkám, abychom byli paranoidní a měli strach, že nás každé připojené zařízení odposlouchává, ale s ohledem na standardy a osvědčené postupy bude nutné přinejmenším vyhodnotit, zda ten automat představuje riziko, nebo ne.

Zdroj: ChannelWorld