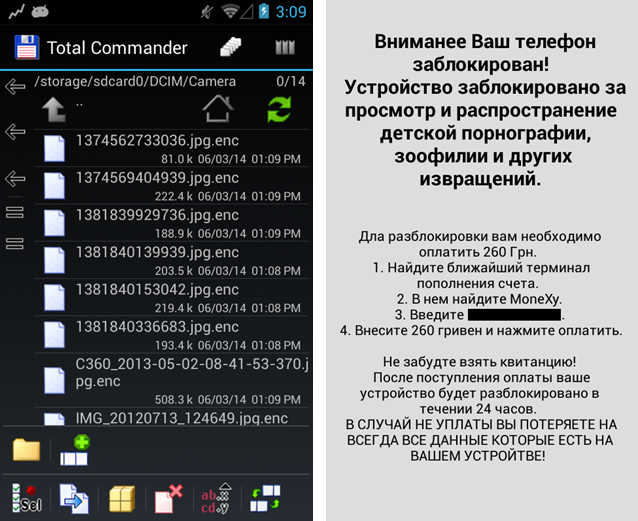

Experti společnosti Eset prozkoumali úplně nový typ mobilní hrozby. Jde o trojského koně, který zašifruje algoritmem AES vybrané soubory na SD kartě (wordovské dokumenty, PDF a multimediální soubory) zařízení s operačním systémem Android a zobrazí na displeji výzvu k zaplacení výkupného v ukrajinských hřivnách (v přepočtu o 16 eur).

Experti společnosti Eset prozkoumali úplně nový typ mobilní hrozby. Jde o trojského koně, který zašifruje algoritmem AES vybrané soubory na SD kartě (wordovské dokumenty, PDF a multimediální soubory) zařízení s operačním systémem Android a zobrazí na displeji výzvu k zaplacení výkupného v ukrajinských hřivnách (v přepočtu o 16 eur).

Vzorek zkoumaného malwaru byl skryt v aplikaci s názvem „Sex xionix’“ a komunikuje s oběťmi pouze rusky. Tato aplikace není aktuálně dostupná na Google Play a i proto je výskyt trojana Android/Simplocker zatím nízký.

Podobně jako v případě počítačového vyděračského šifrovacího malware má být výkupné placeno těžko sledovatelnou formou (prostřednictvím služby MoneXy) a útočníci slibují, že po zaplacení data dešifrují.

Analyzovaný vzorek Simplockeru neumožňuje zadání platebních informací pro spuštění procesu dešifrování. Sice obsahuje mechanismus pro dešifrování, ale kdo zaplatí, žádnou záruku splnění slibu samozřejmě nemá, varuje Eset.

„Podle všeho jde o testovací nasazení této hrozby ve stadiu vývoje. Například implementace šifrovacího mechanismu je nedokonalá – ale už teď se můžeme obávat masivního nasazení zdokonalených verzí, a to i v jiných jazykových mutacích,“ vysvětlil v oznámení bezpečnostní expert bratislavské centrály společnosti Eset Robert Lipovský.

Jako prevenci experti společnosti Eset radí:

- Používat průběžně aktualizované bezpečnostní řešení.

- Zálohovat důležitá data.

- Chovat se při používání mobilního zařízení stejně obezřetně, jako v případě počítače.

Zdroj: Eset software